Seznam kapitol

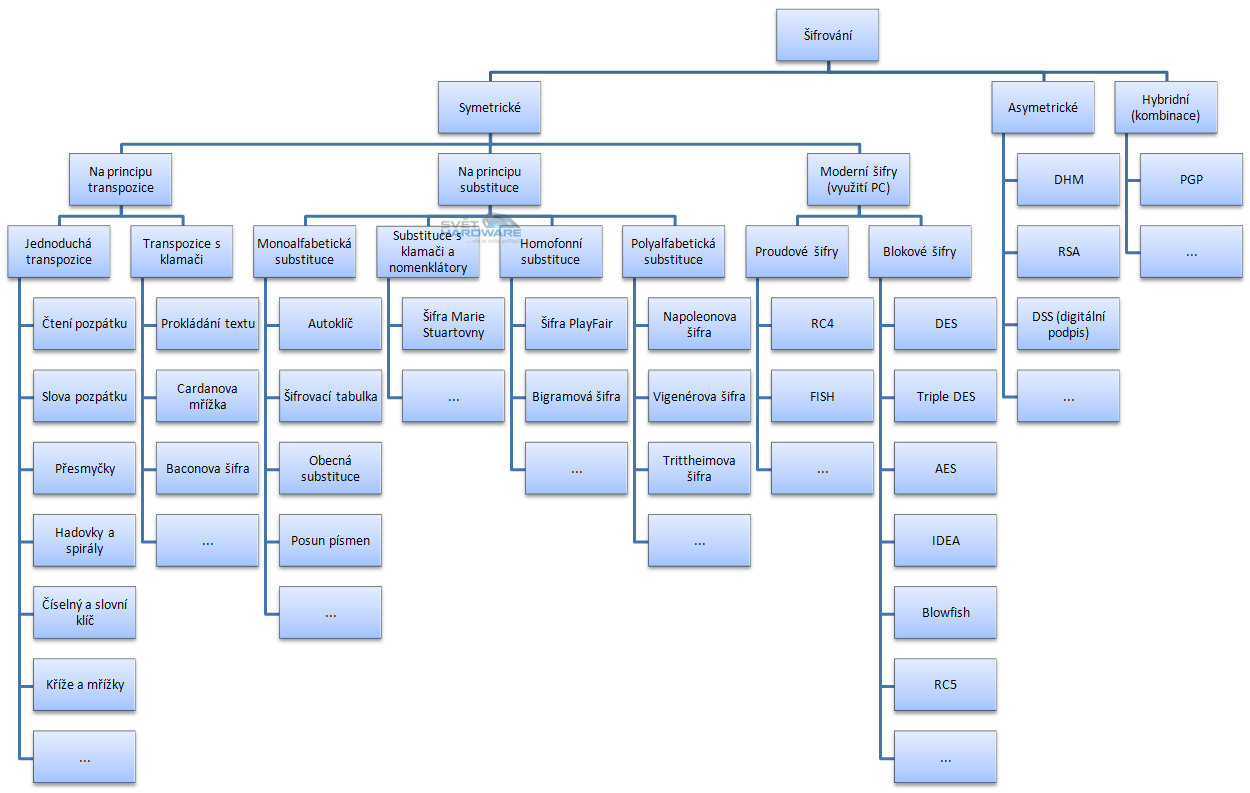

Dnes vám přiblížíme pojmy šifrování a biometrie. Oba úzce souvisí s bezpečností IT a obsahují několik technik, kterým se budeme věnovat. Popíšeme si základní pojmy kryptografie, moderní metody šifrování, biometrické systémy a mnoho dalšího. Pojďme na věc.

V poslední kapitole se budeme zaobírat pojmem

biometrie

, přístupy s ní související a zmíníme si některé vybrané systémy. Nahlédneme také do historie, a jelikož je tento článek věnován převážně problematice kryptologie, nesmějí v závěru chybět šifrovací softwarové nástroje. První tučně uvedený termín vyvolává u odborníků po celém světě spíše smíšené pocity. Jak bylo uvedeno v

, mnohdy se jedná o citelný zásah do soukromí lidí. Vlastní metoda autentizace je založena na rozpoznání fyzických charakteristik daného subjektu. Jinými slovy by se dalo hovořit o identifikaci či verifikaci osob podle jedinečných fyziologických znaků člověka.

Jak dokumentují případy z minulosti, není rozhodně neomylná a její chybovost byla několikrát prokázána (mizerné výsledky při rozpoznání obličeje, snadné falšování otisků prstů s pomocí želatiny nebo kapalného latexu etc.). Nicméně tato technika prošla určitým vývojem a nejnovější biometrické technologie umožňují člověka identifikovat celkem spolehlivě, snadno a rychle.

Ověření identity vycházející z tohoto principu nabízí výrazně vyšší úroveň bezpečnosti v porovnání s tradičními metodami. Tím narážíme například na osobní identifikační doklady, chráněný přístup do budov, pracovních zón nebo komerční využívání. Procedura kontroly je příjemnější a efektivnější než v případě papírových dokladů, certifikátů, různých hesel atp.

- Alphonse Bertillon a Francis Galton (vpravo) -

Slovo biometrie je odvozeno z řeckých slov "bios" označující život a "metron" vyjadřující měření/měřítko. Nejstarší a nejznámější technikou je otisk prstu. Znalost existence papilárních linií na lidské kůži se objevuje u celé řady civilizací. Jsou to různé rytiny obrazců do kamene, hliněných tabulek a později i keramiky. Moderní historie biometrie začíná v letech 1882 a je spojována se jménem

Alphonse Bertillon

. Právě on je považován za zakladatele kriminalistické antropometrie. Uvědomoval si, že člověk na sobě má některé nezaměnitelné rysy, které ho jednoznačně identifikují i po několika letech.

- William James Herschel -

Dalším milníkem je rok 1888, kdy

Francis Galton

ve své práci položil teoreticko-vědecké základy daktyloskopie - tedy vědy zabývající se otisky prstů. Pomocí matematických metod zjišťoval možná uspořádání papilárních linií u člověka. Praktické postupy v tomto ohledu začal praktikovat o pár let později povoláním úředník

William James Herschel

. Během těchto let se stává tato metoda reálným předmětem studia po celém světě a získává na oblibě v mnoha oblastech.

- Jan Evangelista Purkyně -

Z českých řad nesmíme opomenout na jméno

Jan Evangelista Purkyně

. Podařilo se mu popsat základní vzory papilárních linií na koncových článcích prstů a klasifikovat je do devíti vzorů. Upozornil též na jejich trojúhelníkové seskupení, což označil za důležitý klasifikační znak. Vše bylo obsahem 54stránkového latinsky psaného spisu "Commentatio de examine physiologico organi visus et systematis cutanei" nebo-li "Rozprava o fyziologickém výzkumu orgánu zrakového a soustavy kožní".

- Základní rozdělení markantů (změn v průběhu papilární linie) -

V souvislosti s biometrií rozlišujeme dva přístupy -

anatomicko

-

fyziologický

a podle

způsobu chování

(behaviorální). Každý obsahuje několik technik, jejichž výčet si uvedeme pro přehlednost v jednotlivých bodech.

Anatomicko-fyziologické techniky verifikace podle:

- Tvaru ruky

- Otisku prstů

- Oční duhovky

- Oční sítnice

- Obličeje

- DNA

- Tvaru ušnice

- Rozložení cév na ruce či tváři

- Pachu

Behaviorální techniky verifikace podle:

- Hlasu

- Stisku kláves

- Podpisu

- Úhlu stehna a lýtka při chůzi

Pro jednoznačnou identifikaci

podle tvaru

/geometrie

ruky

slouží měření založené na fyzikálních charakteristikách dlaně a prstů z hlediska 2D a 3D perspektivy. Zkoumáme při něm délku a šířku ruky nebo její boční profil včetně prstů. Vše se děje pomocí speciálních skenerů, které vytvářejí na výstupu x-dimensionální fotografii daného objektu. Největší oblibě se takto zaměřené systémy těší v docházkových aplikacích.

Převážně na povrchu prstů můžeme pozorovat drobné vyvýšené brázdovité útvary, jež společně tvoří určité vzory. Ty rozdělujeme na tří skupiny - smyčky (nejčastější frekvence výskytu), přesleny a oblouky. V daktyloskopii se k jednoznačnému rozlišení používají tzv. markanty, jež se nacházejí v rýhách vzoru. V závislosti na použitém systému rozlišujeme přístupy k ověření

podle otisku prstů

. Některé se snaží "pouze" emulovat výše zmíněnou vědu, jiné používají přímého porovnání otisku jako celku atp.

Ověření

podle oční duhovkyrespektive sítnice

patří mezi nejpřesnější biometrické metody. Za uživatelsky nekomfortní se považuje druhá varianta, kdy je vyžadován pohled do přesně vymezeného prostoru s ostřením na daný bod. Pro verifikaci se používá obraz struktury sítnice v okolí slepé skvrny oka. Ten se získává pomocí optoelektronického systému a zdroje světla nízké intenzity. Následně se provede jeho digitalizace a převedení na vzorek určité délky. Rozdíl v případě duhovky je v tom, že není vyžadován žádný blízký kontakt uživatele se snímacím zařízením.

Identifikace osob

podle

tvaru

obličeje

je velmi problematická a v minulosti dost nepřesná. Pro rozpoznání slouží opticky významná místa, jako jsou oči, nos, ústa, obočí, přičemž za podstatné se považuje ukazatel vzdálenosti (očí nebo rtů od nosu, úhel mezi špičkou nosu a okem etc.). Specifické požadavky vedou k nízké funkčnosti a efektivitě těchto systémů. Velkým rozdílem je například porovnávání statických obrázků a jedinců pohybujících se ve skupině osob. Uvidíme, co nám přinese v tomto ohledu budoucnost.

Pokud bychom se měli věnovat druhému behaviorálnímu segmentu, zmíníme nejprve ověření

podle hlasu

. Tvar našich zubů, dutiny ústní potažmo hlasivek a jazyka způsobuje, že je rezonance vokálního traktu u různých osob dostatečně odlišná. V tomto kontextu je také možné setkat se s označením (digitální) "otisk hlasu". Celý princip lze chápat jako analýzu signálů řeči a akustických informací tvořených slovem, množinou slov, celými větami atp. Když si uvědomíme, jak běžná je hlasová komunikace v našem prostředí, jedná se o zcela jistě zajímavou biometrickou techniku.

Princip týkající se ověření

podle podpisu

/podpisového vzoru zná snad každý, kdo někdy vlastnil či vlastní platební kartu. Vše funguje podobně jako na přepážce ve spořitelně, kdy pověřený úředník vizuálně ověřuje váš podpis s podpisovým vzorem. Rozdíl při použití biometrie je samozřejmě v důvěryhodnosti, kdy se nezkoumá podoba nebo tvar písmen, ale celková dynamika, provedení tahů, sílá tlaku pera na podložku, jeho dráha a doba pohybu, rychlost a zrychlení v jednotlivých částech podpisu atp. Tato forma je nejméně neoblíbená, protože podepisovat se, lidé považují za něco přirozeného. Je zřejmé, že existují i další techniky, ale my se posuneme dále a vysvětlíme si princip základního biometrického systému.

Mezi jeho základní operace řadíme přihlášení/registraci a ověření/testování. Jednoduše napsáno, při registraci se vaše údaje uloží a při testování se porovnávají aktuálně načtené s těmi uchovanými. Pojďme hezky od začátku, kdy si slovně popíšeme obrázek níže. Prvním blokem je

senzor

jinak čidlo a jeho úkolem je získat veškeré potřebné údaje. Můžeme ho chápat jako rozhraní mezi reálným světem a našim systémem.

Pre-processing

označuje tu část, jež se stará o finální podobu daného vstupu - tím myslíme různé činnosti jako například odstranění šumu, drobných artefaktů atp.

- Základní diagram biometrického systému -

Feature extractor

je důležitý prvek zajišťující správnou funkčnost. Přebírá optimalizovaná vstupní data a posílá je do procesu tvorby šablon (

Template Generator

). V něm probíhá sjednocení všech vlastností z původního zdroje v optimální velikosti, aby bylo možné pozdější jednoznačné rozpoznání. V této části je také možný zápis a uložení šablony do jednotky

Stored Templates

. Pomocí speciálních algoritmů se následně srovnává/analyzuje tato informace s novým vstupem (

Matcher

) a v případě shody se nabízí specifické použití pro daný účel.

Co říci o této zajímavé technologii na závěr? Nabízí mnoho nových možností, její výhody (nulové provozní náklady, rychlost, praktičnost, efektivita, spolehlivost aj.) zcela jistě předčí negativní aspekty (případná chybovost, v některých případech vysoká cena pořízení aj.) a v neposlední řadě je to široká oblast použití.

Od docházkových systémů (komerční organizace, státní a finanční instituce aj.), přístupových systémů (elektrárny, výpočetní centra, letiště, sklady, kanceláře aj.), přes informační bezpečnost (aplikační software, komerční využití Internetu aj.) a identifikaci osob (náhrada průkazů totožnosti a podpisů, sledování technologických procesů, zábavní průmysl), až po prostředí stravovacích systémů (organizace všeho druhu).

Vybrané šifrovací SW nástroje

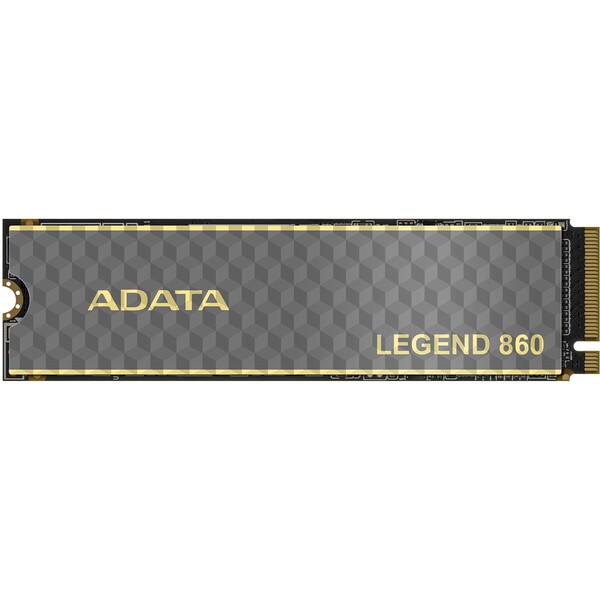

Než si uvedeme konkrétní zástupce, v krátkosti si popíšeme, jak šifrování s těmito pomocníky funguje. Pokud se bavíme o IT oblasti, data a informace jsou ve většině případů uloženy v elektronické podobě na pevném nebo SSD disku. Způsobů, jak tento obsah odcizit, existuje opravdu mnoho. Docela účinnou formou ochrany je šifrování lokálních/mobilních dat na disku. K tomu se dá využít nepřeberné množství softwarových aplikací. Vše funguje transparentně, kryptovací utilita může vytvořit novou virtuální jednotku s odkazem na určitý soubor, šifrovat celou partition etc.

V případě potencionálního útoku mají data určitý význam, ale jejich obsah zůstane pečlivě ukrytý. Z hlediska prevence je kladen důraz především na tvorbu bezpečných hesel s mnoha neopakujícími se znaky a používání ověřených šifrovacích algoritmů. Na Internetu je celá řada produktů, a to komerčních i těch opensourcových, které jsou mezi uživateli široce rozšířeny. Následuje jejich stručný výčet:

Opensourcové aplikace:

Komerční aplikace: